कोशिश गोल्ड - मुक्त

¿CUÁLES SON SUS DIFERENCIAS? DARK WEB, DEEP WEB Y DARK NET

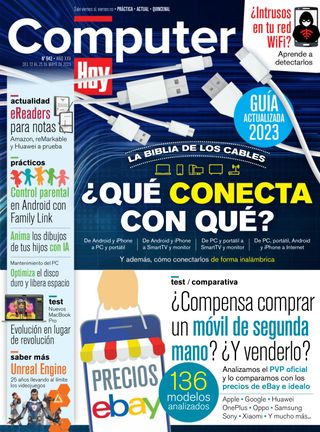

Computer Hoy

|Edición 643

La Dark Web es solo una pequeña porción de la web en comparación con la Surface Web y la Deep Web. No toda la actividad en la Dark Web es ilegal. Sin embargo, debido a su naturaleza y a la falta de regulación existente, es importante tener precaución al explorarla

-

Desde hace algunos años los términos en inglés Deep Web, Dark Web, Dark Net, Surface Web han tomado cada vez más relevancia para referirse a diversas zonas de la World Wide Web, un concepto que comprende todo lo que está accesible en Internet mediante un navegador web. Todos estos espacios conviven dentro del universo de la gran Red, pero a veces resulta confuso comprender qué es exactamente cada una de esas zonas, en qué se diferencian y qué actividades se realizan. Razón por la que ESET, compañía volcada en la detección de amenazas, indica ahora cuáles son las diferencias entre estos términos.

Surface Web

El termino Surface Web, también conocido como ‘web superficial’ o ‘Internet visible’ es concretamente la parte de la Red a la que se puede acceder a través de los motores de búsqueda tradicionales como Google, Bing o Yahoo. Es la zona de la web que la mayoría de las personas usan y conocen. Comprende todo el contenido registrado por los motores de búsqueda, al cual se puede acceder fácilmente a través de navegadores web convencionales como Google Chrome, Mozilla Firefox o Safari, entre otros.

यह कहानी Computer Hoy के Edición 643 संस्करण से ली गई है।

हजारों चुनिंदा प्रीमियम कहानियों और 10,000 से अधिक पत्रिकाओं और समाचार पत्रों तक पहुंचने के लिए मैगज़्टर गोल्ड की सदस्यता लें।

क्या आप पहले से ही ग्राहक हैं? साइन इन करें

Computer Hoy से और कहानियाँ

Computer Hoy

LOS MEJORES TRUCOS

COMPARTE LA RED WiFi CON UN CÓDIGO QR

4 mins

Edición 705

Computer Hoy

PROGRAMAS GRATUITOS PARA ANIMACION 2D

Crear tus propias animaciones 2D es más accesible y asequible que nunca, gracias a nuestra selección de software totalmente gratuito.

2 mins

Edición 705

Computer Hoy

LO QUE SIEMPRE QUISISTE SABER Y NUNCA TE ATREVISTE A PREGUNTAR

¿Tus dispositivos tecnológicos y tus programas favoritos te ponen a prueba cada día y tienes dudas por resolver? Te damos respuestas.

4 mins

Edición 705

Computer Hoy

VER conciencia DONDE SOLO HAY PALABRAS

Los LLM, como ChatGPT, generan lenguaje fluido y coherente, pero carecen de conciencia, experiencias o emociones. La ilusión de que tienen conciencia surge al proyectar emociones humanas sobre sus palabras, confundiendo el lenguaje con una experiencia subjetiva real.

5 mins

Edición 705

Computer Hoy

SUEÑO REPARADOR TECNOLOGIA PARA C DORMIR MEJOR

¿Has domido poco? El sueño es esencial para la salud física y mental, pero muchos duermen mal.

1 min

Edición 705

Computer Hoy

LA ASIGNATURA PENDIENTE Ciberseguridad EN LA MOCHILA

Mientras los niños inician el nuevo curso académico, los expertos de Kaspersky crean 'Mochila digital', una guía para padres en el nuevo curso escolar que ofrece consejos esenciales para proteger a los menores y fomentar buenas prácticas de ciberseguridad en el entorno digital.

5 mins

Edición 705

Computer Hoy

PREGUNTAS & RESPUESTAS

Son muchas las preguntas sobre cuestiones técnicas que nos hacéis llegar. En esta sección os damos respuesta a todas vuestras dudas.

2 mins

Edición 705

Computer Hoy

LLEGA EL FIN DEL Windows10

El día 14 de octubre, Windows 10 dice adiós a las actualizaciones. Te explicamos qué opciones tienes a partir de ese momento y cómo puedes mantener tu equipo protegido sin cambiar de sistema.

3 mins

Edición 705

Computer Hoy

Novedades de Apple: menos es mAIRs

En el reciente evento de Apple en la sede de Cupertino en California, volvió a generarse una enorme expectación entre aficionados y expertos tecnológicos. En esta ocasión se presentaron los nuevos AirPods, los novedosos modelos de Apple Watch y una nueva gama de iPhone, que nos desveló toda una primicia de primer nivel. A continuación, te ofrecemos las primeras impresiones sobre los dispositivos presentados en Estados Unidos.

6 mins

Edición 705

Computer Hoy

LA IMPORTANCIA DE LO QUE VEN Y CÓMO LO VEN EFECTOS DE LAS pantallas EN NIÑOS PEQUEÑOS

El impacto de las pantallas en los niños depende del contenido, el contexto y la supervisión; cuando se usan correctamente, pueden favorecer el aprendizaje, el lenguaje y las funciones cognitivas.

5 mins

Edición 705

Translate

Change font size